事例研究:ランサムウェア攻撃後の SQL Server とデータベースの復旧

今回のランサムウェア攻撃は、Thecus NAS に保存されていた事務所のバックアップリポジトリを標的としました。この NAS には 12TB の iSCSI LUN があり、ReFS ファイルシステムでフォーマットされていました。Veeam のバックアップファイル 3 つが深刻な損傷を受け、そのうち 1 つには SQL Server データベースの復旧に必要な 20 個の重要なスナップショットが含まれていました。さらに、これらのバックアップ内に埋め込まれた 18 個の仮想ディスクファイル (VMDK) も破損していました。Veeam バックアップファイルは NAS から削除されており、これは ランサムウェア 攻撃でよく使われる手口です。

DriveSavers Data Recovery は、同日にリモート評価を行い、その後、優先サービスの承認済み見積もりを提示しました。エンジニアは、損傷した SQL Server バックアップや ReFS ファイルシステム構造がもたらす特有の課題に対応するために、複数段_

最初のフェーズでは、削除された Veeam バックアップファイルを特定・再構築するために ReFS メタデータの詳細な分析を行いました。DriveSavers のデータ復旧エンジニアは、部分的な上書きによって生じたデータギャップに対処するための専用アルゴリズムを開発しました。その結果、2 つの VBK ファイルを 98% の完全性で復元し、SQL Server および仮想マシンデータ抽出に必要な重要な復元ポイントを保持することができました。

次のフェーズでは、SQL Server データベースの修復に焦点を当てました。主要な SQL Server データベースファイル(MDF および LDF)は深刻に破損しており、通常の復元が不可能な状態でした。エンジニアはデータベースを隔離し、整合性チェックを実行し、欠損セグメントを再構築するためにカスタム構築した SQL 修復ツールを使用しました。 最終的なデータベース復旧は 99% の成功率を達成し、データ損失はごくわずかで非重要な数行にのみ影響しました。DriveSavers は顧客に完全にマウント可能なデータベースを提供しました。

最終工程では、VMDK ファイル内に保存されている仮想マシンのデータを抽出し、復元しました。DriveSavers のエンジニアは、修復された VBK バックアップから VMDK ファイルシステムを慎重に再構築し、主要な業務システムの復旧に必要な仮想マシンデータの平均 98% を回復することに成功しました。

私たちのクライアントは前例のないデータ損失に直面し、非常に危機的な状況に置かれました。この複雑な復旧には多角的なアプローチが必要であり、チームは革新を行い、未知の領域を探求することを余儀なくされました。この成功は、かけがえのないデータを救っただけでなく、比類ないサポートを提供し、卓越した成果をお届けするという当社の取り組みを改めて強化しました。

–Shane Denyer、データ復旧開発者

データ復旧作業全体は、クライアントの機密データを保護するために設計された高度に安全なプロセスを使用してリモートで実施されました。DriveSavers Data Recovery は、TLS プロトコルおよび多段階のパスワード認証を備えた 256 ビット AES 暗号化接続を確立し、プロジェクト全体を通じて最大限のデータ保護を確保しました。

復旧作業中、すべてのデータはクライアントの施設内に留まり、法的な機密保持基準および規制上の義務を完全に遵守しました。

SQL Server およびデータベースの復旧は非常に成功しました。2 つのVeeam バックアップファイルは 98% の完全性で復元され、その中にはシステムのさらなる復旧に必要な重要なスナップショットが含まれていました。SQL Server データベースは 99% の完全性で復旧され、仮想マシンのデータは平均 98% の完全性で復元されました。

このケーススタディは、非常に複雑なランサムウェア攻撃後の SQL Server 復旧およびデータベース修復における DriveSavers Data Recovery の専門性を強調しています。法律事務所の SQL Server データベース、Veeam バックアップ、仮想マシンデータの回復に成功したことは、同社が極限状態での多層的なデータ破損に対応できる能力を示しています。

法律サービスなど、データの完全性と機密性が最重要となる業界において、実績のあるデータ復旧プロバイダーと提携することは、完全な業務復旧と壊滅的なデータ損失の分かれ道となり得ます。

貴社が SQL Server の専門的な復旧やランサムウェアによるデータ復旧を必要としている場合は、今すぐ DriveSavers Data Recovery にご連絡ください。迅速に対応いたします。

*DriveSaversの標準対応時間は1~2営業日、エコノミーサービスは5~7営業日、プライオリティサービスは24時間365日対応です。– 状況によっては特別な事情により、顧客の承認のもと、追加の時間が必要となる場合があります。

なぜ法律事務所はランサムウェアの標的になることが多いのか

法律事務所は、扱うデータが非常に機密性が高いため、ランサムウェア攻撃の主要な標的となることが多いです。機密の顧客記録、法的戦略、知的財産、そして特権的な通信は、高額な支払いを狙うサイバー犯罪者にとって法律関連組織を魅力的な存在にします。

評判の失墜や規制上の影響の両方のリスクが、身代金を支払う圧力を高めます。そのため、法律事務所にとっては強固なデータ保護戦略と信頼できる復旧サービスへのアクセスを持つことが不可欠です。

SQL Server およびバックアップ保護の予防戦略

DriveSavers Data Recovery は法律事務所の重要なデータを無事に復旧しましたが、ランサムウェアの事例は、積極的なデータ保護戦略の重要性を強調しています。予防措置を講じることで、データ損失のリスクを減らし、復旧作業を容易にすることができます。

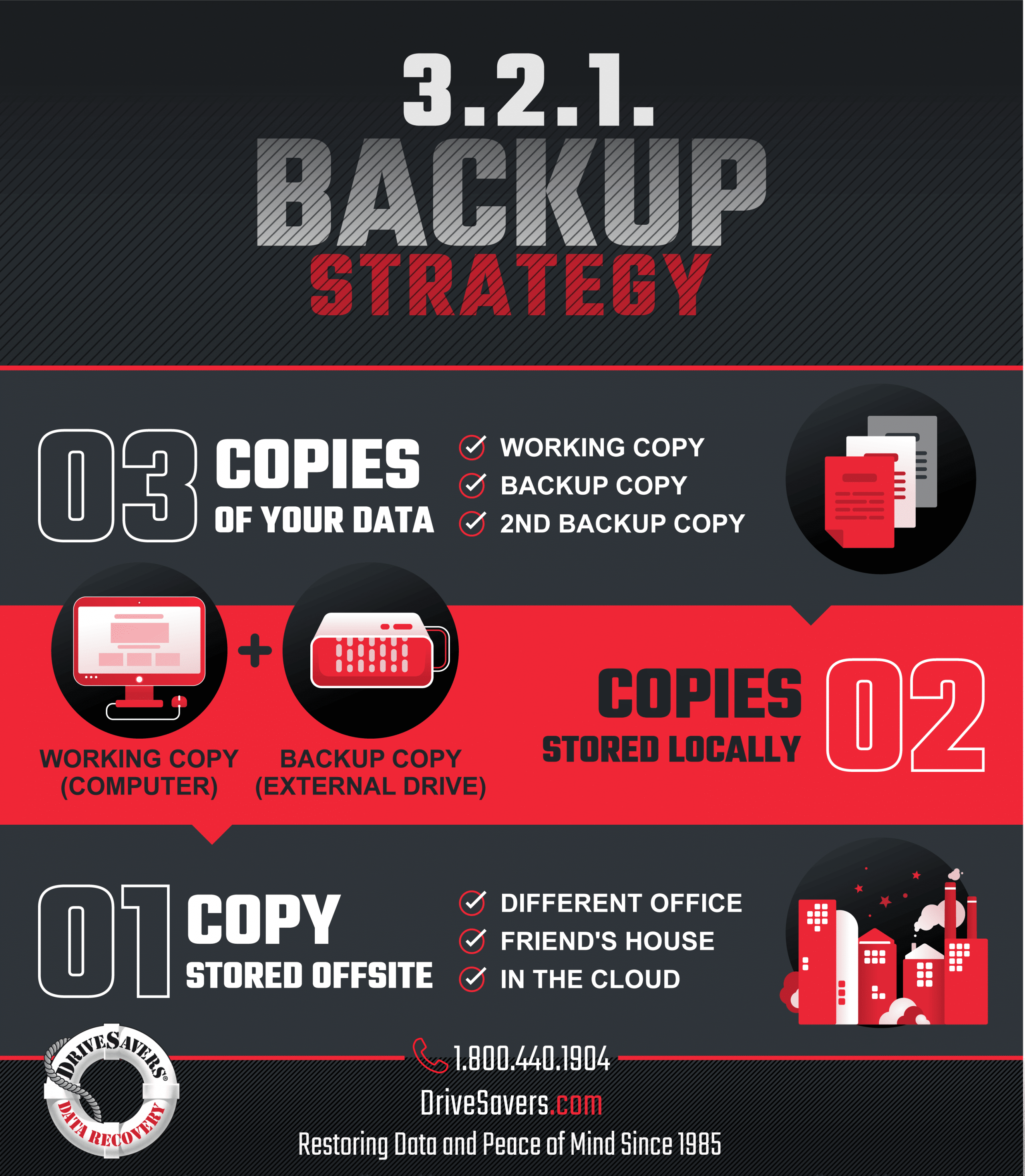

不変のバックアップを維持することで、ランサムウェアによる保存データの変更や削除を防ぎ、攻撃時に信頼できる復元ポイントを確保できます。広く推奨されている3-2-1バックアップ戦略 — データのコピーを3つ保持し、2種類の異なるメディアに保存し、そのうち1つをオフサイトに保管する — は、冗長性によってさらなる保護を提供します。

ネットワークから物理的に隔離されたバックアップ(エアギャップ)は、遠隔攻撃に対する追加の保護を提供できます。バックアップの完全性を定期的にテストすることも同様に重要であり、必要なときに保存データを確実に復元できることを保証します。エンドポイントのセキュリティ対策を強化し、行動ベースの脅威検知ツールを使用することで、ランサムウェアの活動を広範な被害が発生する前に特定することも可能です。

これらの戦略を統合することで、組織はデータのレジリエンスを強化し、ランサムウェア発生時の長時間のダウンタイムのリスクを低減できます。