Pourquoi les demandes de rançon augmentent alors que de moins en moins d’entreprises paient

Les demandes de rançon liées aux ransomwares ont bondi de 47 % l’an dernier. Pourtant, un nombre record d’organisations a refusé de payer. On pourrait penser que ces deux tendances feraient baisser les coûts. Ce n’est pas le cas.

Comprendre pourquoi est essentiel, surtout si votre plan de réponse aux incidents repose uniquement sur des sauvegardes.

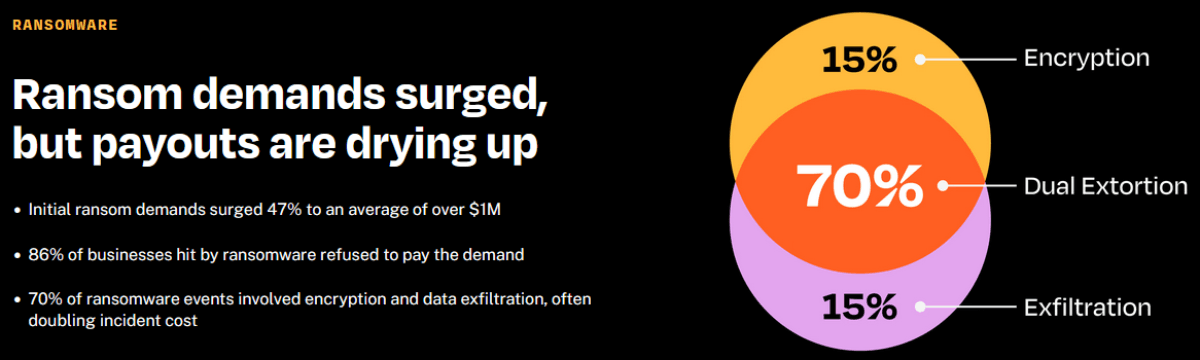

Le rapport 2026 de Coalition sur les cyber-sinistres s’appuie sur des données réelles issues de plus de 100 000 assurés. Il révèle qu’au sein de cette communauté, les demandes de rançon initiales ont dépassé en moyenne 1 million de dollars en 2025, tandis que 86 % des entreprises ciblées ont refusé de payer. C’est une véritable bonne nouvelle. De meilleures sauvegardes, des plans de réponse aux incidents testés et des négociateurs expérimentés ont donné aux organisations un levier dont elles ne disposaient pas il y a cinq ans.

Cependant, les incidents liés aux ransomwares restent le type de cyber-sinistre le plus coûteux pour les assurés de Coalition, avec un coût moyen de 302 000 $ par incident pour la variante d’attaque la plus courante. Refuser de payer ne signifie pas s’en sortir sans conséquences. Cela signifie simplement que les coûts se manifestent ailleurs.

L’ancien mode opératoire des ransomwares était simple. Les attaquants verrouillent vos fichiers, vous restaurez à partir d’une sauvegarde, vous refusez de payer, puis vous passez à autre chose. Cela arrive encore. Mais ce n’est plus l’enjeu principal.

En 2025, 70 % des sinistres liés aux ransomwares dans les données de Coalition impliquaient à la fois le chiffrement et le vol de données. Le secteur appelle cela la double extorsion. Les attaquants ne se contentent pas de verrouiller vos données : ils les dérobent d’abord, puis menacent de les divulguer.

Allianz Commercial a observé une évolution similaire dans ses données de sinistres. Au premier semestre 2025, 40 % de la valeur des cyber-sinistres majeurs impliquaient une exfiltration de données, contre 25 % pour l’ensemble de l’année 2024. Ces incidents ont coûté plus de deux fois plus cher que les cas sans vol de données.

Cet écart s’explique lorsque l’on considère ce que cela implique réellement. Des données chiffrées représentent un problème de récupération. Des données volées constituent un problème juridique, un problème réglementaire et un problème de réputation — pouvant entraîner des notifications de violation de données, des enquêtes des autorités de régulation et des litiges qui se prolongent bien après la remise en service de vos systèmes.

De bonnes sauvegardes restent la pierre angulaire. Si vos systèmes peuvent être restaurés proprement, vous supprimez le levier le plus immédiat des attaquants, ce qui explique pourquoi le taux de non-paiement atteint un niveau record.

Le piège, c’est que les acteurs sophistiqués du ransomware le savent. Un schéma courant consiste à ne pas simplement chiffrer les systèmes de production puis disparaître. Lorsque cela est possible, ils passent du temps dans l’environnement, cartographiant le fonctionnement des sauvegardes et leur emplacement, tout en analysant quels ensembles de données critiques sont indispensables au fonctionnement de l’organisation. Ensuite, avant de déclencher le chiffrement, ils s’en prennent aux sauvegardes, les chiffrant ou les supprimant spécifiquement afin d’éliminer toute voie de récupération rapide. C’est à ce moment-là qu’un incident de ransomware devient une crise de continuité des activités et un problème de sécurité.

Et même si les sauvegardes restent intactes, elles ne peuvent pas annuler l’exfiltration. Une fois que les données ont quitté l’environnement, elles sont hors de contrôle. L’interruption opérationnelle prend fin lorsque les systèmes sont restaurés. L’exposition, elle, ne disparaît pas.

D’après l’expérience de DriveSavers Data Recovery, acquise au fil de milliers d’interventions, la récupération de données pour les entreprises intervient généralement dans trois situations qui ne reçoivent pas suffisamment d’attention dans la plupart des discussions sur la planification face aux ransomwares.

DriveSavers accompagne les organisations dans chacune de ces trois situations, en récupérant des données critiques inaccessibles lorsque les sauvegardes sont inexistantes, incomplètes ou lorsque le déchiffrement n’a pas permis de restaurer entièrement les données.

Bien que 86 % des entreprises soient désormais en mesure de refuser le paiement d’une rançon, la question essentielle demeure : votre organisation est-elle réellement prête à y résister, ou espérez-vous simplement que tout se passera bien ?

Au minimum, cela implique trois éléments :

1

Des sauvegardes testées et stockées hors site, isolées de l’environnement de production et vérifiées régulièrement, et non simplement présumées fonctionnelles.

2

Un plan de réponse aux incidents qui prend en compte la double extorsion, et pas uniquement le chiffrement, avec des protocoles juridiques et de communication prêts pour les scénarios d’exposition des données.

3

Une vision claire de vos options de récupération de données lorsque les sauvegardes sont partielles, obsolètes ou inexistantes.

Les tactiques des ransomwares continueront d’évoluer. La fenêtre entre l’accès initial et l’exfiltration des données se réduit. Les organisations qui sortent indemnes de ces incidents sont celles qui ont considéré la récupération comme une capacité à mettre en place en amont, et non comme une solution improvisée sous pression.

Si vous élaborez votre plan de réponse aux ransomwares et souhaitez comprendre comment les services professionnels de récupération de données peuvent intervenir, contactez DriveSavers au 1 (800) 440-1904.

Sources

Rapport 2026 sur les sinistres cyber de Coalition : https://www.coalitioninc.com/claims-report/2026

Tendances des cyberrisques 2025 d’Allianz Commercial : https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html