Waarom ransomware-eisen toenemen terwijl minder bedrijven betalen

De ransomware-eisen zijn vorig jaar met 47% gestegen. Toch weigerde een recordaantal organisaties te betalen. Je zou denken dat deze twee trends de kosten zouden drukken. Dat is niet gebeurd.

Begrijpen waarom dit zo is, is van groot belang, vooral als uw incidentresponsplan uitsluitend op back-ups is gebaseerd.

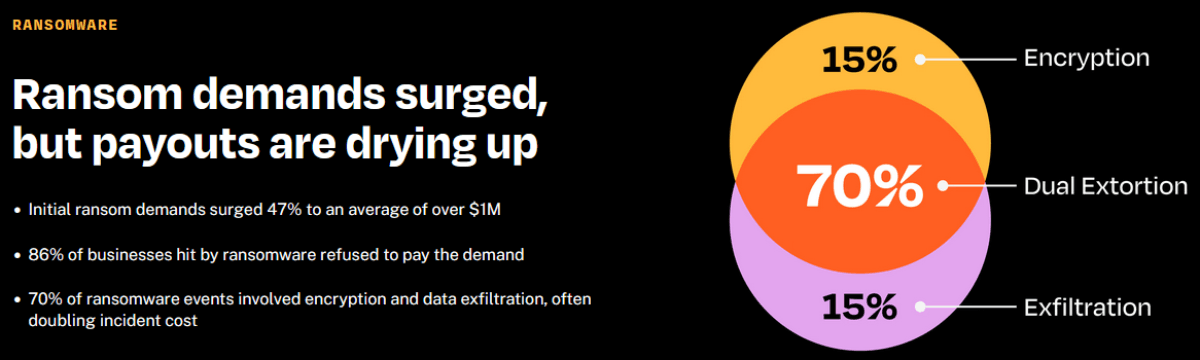

Coalition’s Cyber Claims Report 2026 is gebaseerd op echte claimgegevens van meer dan 100.000 polishouders. Daaruit blijkt dat binnen deze groep de initiële losgeldeisen in 2025 gemiddeld boven de 1 miljoen dollar lagen, terwijl 86% van de getroffen bedrijven weigerde te betalen. Dat is daadwerkelijk goed nieuws. Betere back-ups, geteste incidentresponsplannen en ervaren onderhandelaars hebben organisaties een onderhandelingspositie gegeven die zij vijf jaar geleden nog niet hadden.

Toch blijven ransomware-incidenten het duurste type cyberclaim voor bij Coalition verzekerde organisaties, met een gemiddelde van $302.000 per incident voor de meest voorkomende aanvalsvorm. Weigeren te betalen betekent niet dat u er zonder schade vanaf komt. Het betekent alleen dat de kosten ergens anders terechtkomen.

Het oude ransomware-draaiboek was eenvoudig. Aanvallers vergrendelen uw bestanden, u herstelt vanuit een back-up, weigert te betalen en gaat verder. Dat gebeurt nog steeds. Maar het is niet langer de hoofdzaak.

In 2025 betrof 70% van de ransomwareclaims in de gegevens van Coalition zowel versleuteling als datadiefstal. In de sector wordt dit dubbele afpersing genoemd. Aanvallers vergrendelen uw gegevens niet alleen; ze stelen deze eerst en dreigen vervolgens met openbaarmaking.

Allianz Commercial zag een vergelijkbare verschuiving in zijn claimgegevens. In de eerste helft van 2025 had 40% van de waarde van grote cyberclaims betrekking op data-exfiltratie, tegenover 25% in heel 2024. Deze incidenten kostten meer dan twee keer zoveel als gevallen zonder datadiefstal.

Dat verschil is logisch wanneer u bedenkt wat er daadwerkelijk bij komt kijken. Versleutelde gegevens vormen een herstelprobleem. Gestolen gegevens vormen een juridisch, regelgevend en reputatierisico, met mogelijke meldingen van datalekken, onderzoeken door toezichthouders en rechtszaken die nog lang doorgaan nadat uw systemen weer operationeel zijn.

Goede back-ups blijven de basis. Als uw systemen schoon kunnen worden hersteld, neemt u de aanvaller zijn meest directe drukmiddel af, wat verklaart waarom het niet-betalingspercentage een recordhoogte heeft bereikt.

De uitdaging is dat geavanceerde ransomware-actoren dit weten. Een veelvoorkomend patroon is dat zij niet alleen productiesystemen versleutelen en vervolgens verdwijnen. Wanneer mogelijk, brengen zij tijd door in de omgeving, waarbij ze in kaart brengen hoe back-ups worden uitgevoerd en waar deze zijn opgeslagen, en analyseren welke kritieke datasets essentieel zijn voor het functioneren van de organisatie. Vervolgens richten zij zich, voordat zij de versleuteling activeren, op de back-ups door deze te versleutelen of te verwijderen om het eenvoudige herstelpad uit te schakelen. Op dat moment verandert een ransomware-incident in een crisis voor de bedrijfscontinuïteit en een beveiligingsprobleem.

En zelfs als back-ups intact blijven, kunnen ze data-exfiltratie niet ongedaan maken. Zodra gegevens de omgeving hebben verlaten, zijn ze buiten controle. De operationele uitvaltijd eindigt wanneer de systemen zijn hersteld. De blootstelling niet.

Uit de ervaring van DriveSavers Data Recovery, gebaseerd op duizenden hersteltrajecten, blijkt dat enterprise data recovery meestal aan de orde komt in drie situaties die in de meeste gesprekken over ransomwareplanning onvoldoende aandacht krijgen.

DriveSavers werkt met organisaties in alle drie deze situaties en herstelt kritieke, ontoegankelijke gegevens wanneer back-ups ontbreken, onvolledig zijn of wanneer de decryptie het herstel niet volledig heeft voltooid.

Hoewel 86% van de bedrijven inmiddels in staat is om losgeldbetalingen te weigeren, blijft de cruciale vraag: is uw organisatie werkelijk voorbereid om weerstand te bieden, of hoopt u simpelweg op het beste?

Op zijn minst betekent dit drie dingen:

1

Geteste, offsite opgeslagen back-ups die zijn geïsoleerd van de productieomgeving en regelmatig worden gecontroleerd, in plaats van alleen te worden verondersteld te werken.

2

Een incidentresponsplan dat rekening houdt met dubbele afpersing, niet alleen met versleuteling, met juridische en communicatieprotocollen die klaarstaan voor scenario’s van gegevensblootstelling.

3

Een duidelijk beeld van uw opties voor gegevensherstel wanneer back-ups gedeeltelijk, verouderd of verdwenen zijn.

De tactieken van ransomware zullen zich blijven ontwikkelen. Het tijdsvenster tussen de eerste toegang en data-exfiltratie wordt steeds korter. Organisaties die deze incidenten ongeschonden doorkomen, zijn degenen die herstel hebben behandeld als een capaciteit die vooraf is opgebouwd, en niet als iets dat onder druk moest worden uitgedacht.

Als u uw responsplan voor ransomware overweegt en wilt begrijpen waar professionele gegevenshersteldiensten passen, neem dan contact op met DriveSavers via +1 (888) 440-2404.

Sources

Coalition Cyberclaimsrapport 2026: https://www.coalitioninc.com/claims-report/2026

Allianz Commercial Cyberrisicotrends 2025: https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html