Perché le richieste di ransomware stanno aumentando mentre meno aziende pagano

Le richieste di ransomware sono aumentate del 47% lo scorso anno. Eppure, un numero record di organizzazioni ha rifiutato di pagare. Si potrebbe pensare che queste due tendenze riducano i costi. Non è così.

Capire il perché è fondamentale, soprattutto se il vostro piano di risposta agli incidenti inizia e finisce con i backup.

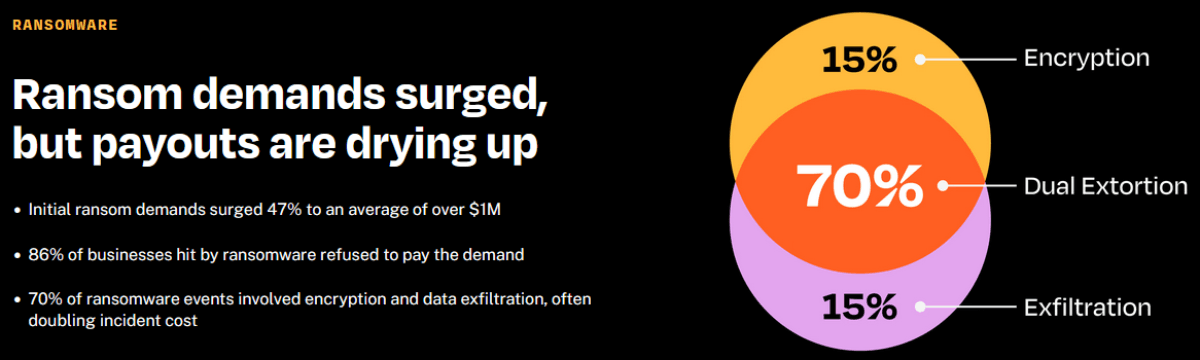

Il Cyber Claims Report 2026 di Coalition si basa su dati reali relativi a sinistri provenienti da oltre 100.000 assicurati. È emerso che, all’interno di questa comunità, le richieste iniziali di riscatto hanno superato in media 1 milione di dollari nel 2025, mentre l’86% delle aziende colpite ha rifiutato di pagare. Si tratta di una notizia davvero positiva. Backup più efficaci, piani di risposta agli incidenti testati e negoziatori esperti hanno dato alle organizzazioni un potere negoziale che non avevano cinque anni fa.

Tuttavia, gli incidenti di ransomware continuano a rappresentare il tipo di sinistro informatico più costoso per gli assicurati di Coalition, con una media di 302.000 dollari per incidente per la variante di attacco più comune. Rifiutarsi di pagare non significa uscirne indenni. Significa semplicemente che i costi si manifestano altrove.

Il vecchio schema del ransomware era semplice. Gli attaccanti bloccavano i file, si ripristinava da un backup, si rifiutava il pagamento e si andava avanti. Succede ancora. Ma non è più l’elemento principale.

Nel 2025, il 70% dei sinistri ransomware nei dati di Coalition ha coinvolto sia la crittografia sia il furto di dati. Il settore definisce questo fenomeno doppia estorsione. Gli attaccanti non si limitano a bloccare i dati: li sottraggono prima e poi minacciano di divulgarli.

Allianz Commercial ha registrato un cambiamento simile nei propri dati sui sinistri. Nella prima metà del 2025, il 40% del valore dei sinistri informatici di grande entità ha riguardato l’esfiltrazione di dati, rispetto al 25% dell’intero 2024. Questi incidenti sono costati più del doppio rispetto ai casi senza furto di dati.

Questo divario è comprensibile se si considera ciò che comporta realmente. I dati cifrati rappresentano un problema di recupero. I dati rubati costituiscono un problema legale, normativo e reputazionale, che può comportare notifiche di violazione dei dati, indagini da parte delle autorità di regolamentazione e contenziosi che si protraggono ben oltre il ripristino dei sistemi.

I buoni backup restano il fondamento. Se i vostri sistemi possono essere ripristinati in modo pulito, eliminate la leva più immediata degli attaccanti, motivo per cui il tasso di mancato pagamento ha raggiunto un livello record.

Il problema è che gli attori ransomware più sofisticati lo sanno. Uno schema comune è che non si limitano a cifrare i sistemi di produzione e poi scomparire. Quando possibile, trascorrono del tempo all’interno dell’ambiente, mappando il funzionamento dei backup e la loro posizione, e analizzando quali set di dati critici siano indispensabili per il funzionamento dell’organizzazione. Successivamente, prima di attivare la cifratura, prendono di mira i backup, cifrandoli o eliminandoli appositamente per eliminare la via di recupero più semplice. È in questo momento che un incidente ransomware diventa una crisi di continuità operativa e un problema di sicurezza.

E anche se i backup rimangono intatti, non possono annullare l’esfiltrazione dei dati. Una volta che i dati hanno lasciato l’ambiente, sono fuori controllo. Il tempo di inattività operativa termina quando i sistemi vengono ripristinati. L’esposizione, invece, no.

Secondo l’esperienza di DriveSavers Data Recovery maturata in migliaia di interventi, il recupero dati per le aziende tende a emergere in tre situazioni che ricevono poca attenzione nella maggior parte delle discussioni sulla pianificazione contro il ransomware.

DriveSavers collabora con organizzazioni in tutte e tre queste situazioni, recuperando dati critici inaccessibili quando i backup sono assenti, incompleti o quando la decrittazione non ha portato a un recupero completo.

Sebbene l’86% delle aziende sia ormai in grado di rifiutare il pagamento di riscatti, la domanda fondamentale rimane: la vostra organizzazione è davvero preparata a resistere o state semplicemente sperando per il meglio?

Come minimo, ciò implica tre elementi:

1

Backup testati e conservati fuori sede, isolati dall’ambiente di produzione e verificati regolarmente, non semplicemente presunti funzionanti.

2

Un piano di risposta agli incidenti che affronti la doppia estorsione, non solo la crittografia, con protocolli legali e di comunicazione pronti per scenari di esposizione dei dati.

3

Una chiara comprensione delle opzioni di recupero dei dati quando i backup sono parziali, obsoleti o inesistenti.

Le tattiche del ransomware continueranno a evolversi. La finestra di tempo tra l’accesso iniziale e l’esfiltrazione dei dati si sta riducendo. Le organizzazioni che escono indenni da questi incidenti sono quelle che hanno considerato il recupero come una capacità sviluppata in anticipo, e non come qualcosa da improvvisare sotto pressione.

Se sta valutando il suo piano di risposta al ransomware e desidera comprendere come si inseriscono i servizi professionali di recupero dati, contatti DriveSavers al +1 (888) 440-2404.

Sources

Rapporto 2026 sui sinistri informatici di Coalition: https://www.coalitioninc.com/claims-report/2026

Tendenze dei rischi informatici 2025 di Allianz Commercial: https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html