Hvorfor løsepengekrav ved ransomware øker selv om færre selskaper betaler

Løsepengekravene ved ransomware økte med 47 % i fjor. Likevel nektet et rekordhøyt antall organisasjoner å betale. Man skulle tro at disse to trendene ville presse kostnadene ned. Det har de ikke gjort.

Å forstå hvorfor dette skjer, er avgjørende – spesielt hvis beredskapsplanen din for hendelseshåndtering starter og slutter med sikkerhetskopier.

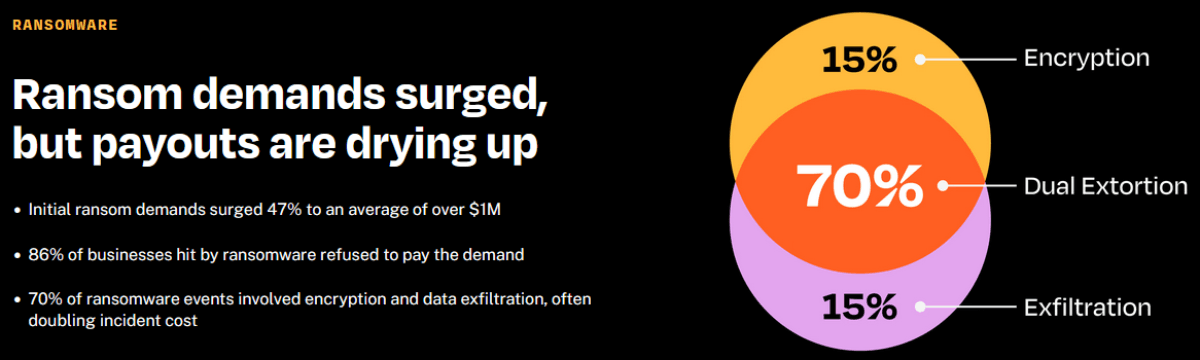

Coalitions Cyber Claims Report 2026 bygger på reelle skadedata fra mer enn 100 000 forsikringstakere. Den viser at de innledende løsepengekravene i 2025 i gjennomsnitt oversteg 1 million dollar, mens 86 % av de rammede virksomhetene nektet å betale. Det er oppriktig gode nyheter. Bedre sikkerhetskopier, testede beredskapsplaner og erfarne forhandlere har gitt organisasjoner en forhandlingsposisjon de ikke hadde for fem år siden.

Likevel er ransomware-hendelser fortsatt den mest kostbare typen cyberkrav for Coalition-forsikrede, med en gjennomsnittlig kostnad på 302 000 dollar per hendelse for den vanligste angrepsvarianten. Å nekte å betale betyr ikke at man slipper unna uten konsekvenser. Det betyr bare at kostnadene dukker opp et annet sted.

Den gamle ransomware-oppskriften var enkel. Angripere låste filene dine, du gjenopprettet fra sikkerhetskopi, nektet å betale og gikk videre. Det skjer fortsatt. Men det er ikke lenger hovedpoenget.

I 2025 involverte 70 % av ransomware-kravene i Coalition sine data både kryptering og datatyveri. Bransjen kaller dette dobbel utpressing. Angripere låser ikke bare dataene dine – de stjeler dem først og truer deretter med å offentliggjøre dem.

Allianz Commercial så en tilsvarende utvikling i sine skadedata. I første halvår 2025 var 40 % av verdien av store cyberkrav knyttet til dataeksfiltrasjon, opp fra 25 % for hele 2024. Disse hendelsene kostet mer enn dobbelt så mye som saker uten datatyveri.

Dette gapet gir mening når man ser på hva som faktisk er involvert. Krypterte data er et gjenopprettingsproblem. Stjålne data er et juridisk, regulatorisk og omdømmemessig problem, som kan innebære varsel om databrudd, myndighetsundersøkelser og rettstvister som varer lenge etter at systemene dine er oppe og går igjen.

Gode sikkerhetskopier er fortsatt grunnlaget. Hvis systemene dine kan gjenopprettes på en ren måte, fjerner du angriperens mest umiddelbare pressmiddel, noe som forklarer hvorfor andelen som nekter å betale er på et rekordhøyt nivå.

Utfordringen er at sofistikerte ransomware-aktører vet dette. Et vanlig mønster er at de ikke bare krypterer produksjonssystemene og forsvinner. Når det er mulig, bruker de tid i miljøet på å kartlegge hvordan sikkerhetskopier kjøres og hvor de lagres, samt analysere hvilke kritiske datasett organisasjonen ikke kan fungere uten. Deretter, før de utløser krypteringen, går de etter sikkerhetskopiene ved å kryptere eller slette dem for å eliminere den enkle gjenopprettingsveien. Det er i dette øyeblikket at en ransomware-hendelse blir en krise for virksomhetens kontinuitet og et sikkerhetsproblem.

Og selv om sikkerhetskopiene forblir intakte, kan de ikke reversere dataeksfiltrasjon. Når dataene først har forlatt miljøet, er de utenfor kontroll. Den operative nedetiden avsluttes når systemene er gjenopprettet. Eksponeringen gjør det ikke.

Basert på DriveSavers Data Recoverys erfaring fra tusenvis av gjenopprettinger, oppstår enterprise-datagjenoppretting vanligvis i tre situasjoner som ikke får nok oppmerksomhet i de fleste samtaler om ransomware-beredskap.

DriveSavers samarbeider med organisasjoner i alle disse tre situasjonene og gjenoppretter kritiske, utilgjengelige data når sikkerhetskopier mangler, er ufullstendige eller når dekrypteringen ikke har fullført gjenopprettingen.

Selv om 86 % av virksomhetene nå er i stand til å nekte å betale løsepenger, gjenstår det avgjørende spørsmålet: Er organisasjonen din virkelig forberedt på å motstå, eller håper du bare på det beste?

Som et minimum betyr dette tre ting:

1

Testede sikkerhetskopier lagret utenfor lokasjonen, isolert fra produksjonsmiljøet og regelmessig verifisert, ikke bare antatt å fungere.

2

En beredskapsplan for hendelseshåndtering som tar høyde for dobbel utpressing, ikke bare kryptering, med juridiske og kommunikative protokoller klare for scenarioer med dataeksponering.

3

Et klart bilde av dine alternativer for datagjenoppretting når sikkerhetskopier er delvise, utdaterte eller mangler.

Ransomware-taktikker vil fortsette å utvikle seg. Tidsvinduet mellom første tilgang og dataeksfiltrasjon blir stadig kortere. Organisasjonene som kommer uskadd ut av slike hendelser, er de som har behandlet gjenoppretting som en kapasitet de har bygget opp på forhånd, og ikke som noe de måtte finne ut av under press.

Hvis du vurderer din beredskapsplan for ransomware og ønsker å forstå hvor profesjonelle datagjenopprettingstjenester passer inn, kontakt DriveSavers på +1 (888) 440-2404.

Sources

Coalitions cyberkravrapport 2026: https://www.coalitioninc.com/claims-report/2026

Cyberrisikotrender 2025 fra Allianz Commercial: https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html