Miksi kiristysohjelmien lunnasvaatimukset kasvavat, vaikka yhä harvemmat yritykset maksavat

Kiristysohjelmien lunnasvaatimukset kasvoivat 47 % viime vuonna. Silti ennätysmäärä organisaatioita kieltäytyi maksamasta. Voisi ajatella, että nämä kaksi suuntausta laskisivat kustannuksia. Näin ei ole tapahtunut.

On ratkaisevan tärkeää ymmärtää miksi, etenkin jos Incident Response -suunnitelmasi alkaa ja päättyy varmuuskopioihin.

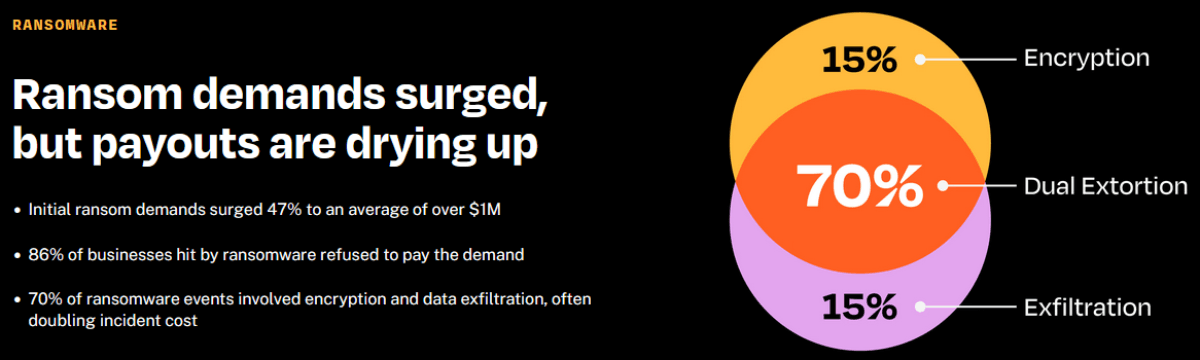

Coalitionin vuoden 2026 Cyber Claims Report perustuu todellisiin korvausvaatimustietoihin yli 100 000 vakuutuksenottajalta. Raportin mukaan tässä joukossa alkuperäiset lunnasvaatimukset olivat vuonna 2025 keskimäärin yli miljoona dollaria, ja 86 % kohteeksi joutuneista yrityksistä kieltäytyi maksamasta. Tämä on aidosti hyvä uutinen. Paremmat varmuuskopiot, testatut Incident Response -suunnitelmat ja kokeneet neuvottelijat ovat antaneet organisaatioille vipuvoimaa, jota niillä ei ollut viisi vuotta sitten.

Silti kiristysohjelmahyökkäykset ovat edelleen Coalitionin vakuutettujen kallein kybervahinkotyyppi, ja yleisimmän hyökkäysmuodon keskimääräiset kustannukset ovat 302 000 dollaria tapausta kohden. Maksusta kieltäytyminen ei tarkoita, että selviäisi ilman seurauksia. Se tarkoittaa vain, että kustannukset syntyvät muualla.

Vanha kiristysohjelmien toimintamalli oli suoraviivainen. Hyökkääjät lukitsivat tiedostot, tiedot palautettiin varmuuskopiosta, maksusta kieltäydyttiin ja toiminta jatkui. Näin tapahtuu yhä. Mutta se ei ole enää pääasia.

Vuonna 2025 70 % Coalitionin aineistossa raportoiduista kiristysohjelmatapauksista sisälsi sekä tietojen salauksen että tietovarkauden. Alalla tätä kutsutaan kaksoiskiristykseksi. Hyökkääjät eivät ainoastaan lukitse tietojasi – he varastavat ne ensin ja uhkaavat sitten julkaista ne.

Allianz Commercial havaitsi samanlaisen muutoksen korvaustiedoissaan. Vuoden 2025 ensimmäisellä puoliskolla 40 % suurten kybervahinkojen arvosta liittyi tietojen eksfiltraatioon, kun koko vuoden 2024 osuus oli 25 %. Nämä tapaukset maksoivat yli kaksinkertaisesti verrattuna tapauksiin, joissa tietoja ei varastettu.

Tämä ero on looginen, kun miettii, mitä tilanteeseen todella liittyy. Salatut tiedot ovat palautusongelma. Varastetut tiedot ovat oikeudellinen, sääntelyyn liittyvä ja maineeseen vaikuttava ongelma, joka voi tarkoittaa tietomurtoraportointeja, viranomaistutkintoja ja oikeusprosesseja, jotka jatkuvat kauan sen jälkeen, kun järjestelmänne ovat taas toiminnassa.

Hyvät varmuuskopiot ovat edelleen perusta. Jos järjestelmänne voidaan palauttaa puhtaasti, poistatte hyökkääjän välittömimmän painostuskeinon, mikä selittää, miksi maksamatta jättämisen osuus on ennätyksellisen korkea.

Haasteena on, että kehittyneet kiristysohjelmaryhmät tietävät tämän. Yleinen toimintamalli on, etteivät ne ainoastaan salaa tuotantojärjestelmiä ja katoa. Mahdollisuuksien mukaan ne viettävät aikaa ympäristössä kartoittaen, miten varmuuskopiot toimivat ja missä niitä säilytetään, sekä analysoiden, mitkä kriittiset tietoaineistot ovat organisaation toiminnan kannalta välttämättömiä. Tämän jälkeen, ennen salauksen käynnistämistä, ne kohdistavat hyökkäyksensä varmuuskopioihin salaamalla tai poistamalla ne nimenomaisesti helpon palautusreitin estämiseksi. Tällöin kiristysohjelmahyökkäyksestä tulee liiketoiminnan jatkuvuuskriisi ja tietoturvaongelma.

Vaikka varmuuskopiot säilyisivät ehjinä, ne eivät voi kumota tietojen eksfiltraatiota. Kun tiedot ovat poistuneet ympäristöstä, ne ovat poissa hallinnasta. Toiminnallinen käyttökatkos päättyy, kun järjestelmät on palautettu. Altistuminen ei.

DriveSavers Data Recoveryn tuhansien tapausten kokemuksen perusteella enterprise-tason tietojen palautus nousee esiin yleensä kolmessa tilanteessa, joihin ei kiinnitetä riittävästi huomiota useimmissa kiristysohjelmiin liittyvissä suunnittelukeskusteluissa.

DriveSavers tekee yhteistyötä organisaatioiden kanssa kaikissa näissä kolmessa tilanteessa ja palauttaa kriittisiä, saavuttamattomissa olevia tietoja silloin, kun varmuuskopiot puuttuvat, ovat puutteellisia tai kun salauksen purku ei ole palauttanut tietoja kokonaan.

Vaikka 86 % yrityksistä pystyy nykyään kieltäytymään lunnasvaatimuksista, keskeinen kysymys on edelleen: onko organisaationne todella valmis vastustamaan niitä vai toivotteko vain parasta?

Vähintään tämä tarkoittaa kolmea asiaa:

1

Testatut ja erillisessä sijainnissa säilytettävät varmuuskopiot, jotka on eristetty tuotantoympäristöstä ja tarkistettu säännöllisesti, eivätkä vain oletetusti toimivia.

2

Tietoturvaloukkausten hallintasuunnitelma, joka huomioi kaksoiskiristyksen eikä pelkästään salausta, sekä oikeudelliset ja viestintäprotokollat valmiina tietojen paljastumista koskevia tilanteita varten.

3

Selkeä käsitys tietojen palautusvaihtoehdoista silloin, kun varmuuskopiot ovat puutteellisia, vanhentuneita tai puuttuvat kokonaan.

Kiristysohjelmien taktiikat kehittyvät edelleen. Aikaikkuna alkuperäisen pääsyn ja tietojen eksfiltraation välillä lyhenee jatkuvasti. Organisaatiot, jotka selviävät näistä tapauksista vahingoittumattomina, ovat niitä, jotka ovat nähneet palautumisen etukäteen rakennettavana kykynä, eivätkä asiana, joka joudutaan ratkaisemaan paineen alla.

Jos suunnittelette kiristysohjelmiin liittyvää toimintasuunnitelmaanne ja haluatte ymmärtää, miten ammattimaiset tietojen palautuspalvelut sopivat siihen, ottakaa yhteyttä DriveSaversiin numerossa +1 (888) 440-2404.

Sources

Coalitionin kybervahinkoraportti 2026: https://www.coalitioninc.com/claims-report/2026

Allianz Commercialin kyberriskitrendit 2025: https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html