Por qué las exigencias de ransomware están aumentando a medida que menos empresas pagan

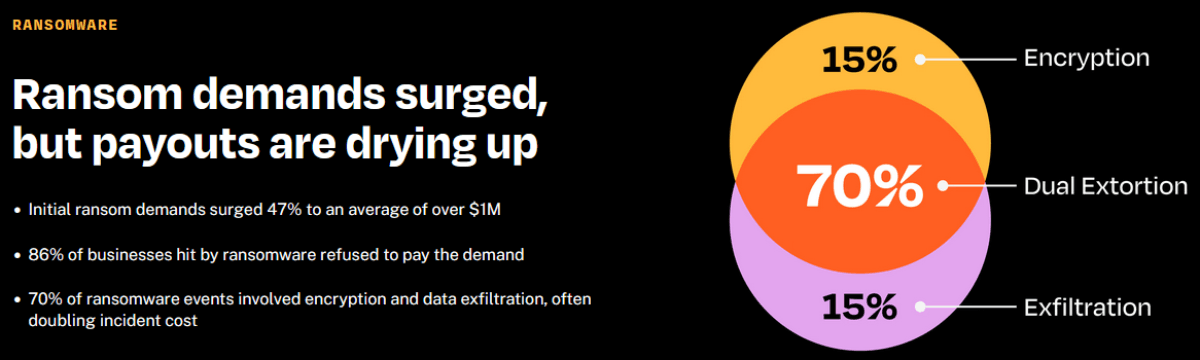

Las exigencias de ransomware aumentaron un 47 % el año pasado. Y, aun así, un número récord de organizaciones se negó a pagar. Se podría pensar que estas dos tendencias reducirían los costes. No ha sido así.

Entender por qué es fundamental, especialmente si su plan de respuesta ante incidentes empieza y termina con copias de seguridad.

El Cyber Claims Report 2026 de Coalition se basa en datos reales de reclamaciones de más de 100.000 asegurados. Revela que, dentro de esa comunidad, las demandas iniciales de rescate superaron de media el millón de dólares en 2025, mientras que el 86 % de las empresas afectadas se negó a pagar. Es una noticia realmente positiva. Mejores copias de seguridad, planes de respuesta ante incidentes probados y negociadores experimentados han dado a las organizaciones una capacidad de negociación que no tenían hace cinco años.

Sin embargo, los incidentes de ransomware siguen siendo el tipo de reclamación cibernética más costoso para los asegurados de Coalition, con una media de 302.000 dólares por incidente en la variante de ataque más común. Negarse a pagar no significa salir indemne. Simplemente significa que los costes aparecen en otro lugar.

El antiguo manual del ransomware era sencillo. Los atacantes bloqueaban sus archivos, usted restauraba desde una copia de seguridad, se negaba a pagar y seguía adelante. Eso todavía ocurre. Pero ya no es el elemento principal.

En 2025, el 70 % de las reclamaciones por ransomware en los datos de Coalition implicaron tanto el cifrado como el robo de datos. El sector denomina a esto doble extorsión. Los atacantes no solo bloquean sus datos: primero los roban y luego amenazan con publicarlos.

Allianz Commercial observó un cambio similar en sus datos de reclamaciones. En la primera mitad de 2025, el 40 % del valor de las reclamaciones cibernéticas de gran envergadura implicó exfiltración de datos, frente al 25 % en todo 2024. Estos incidentes costaron más del doble que los casos sin robo de datos.

Esa diferencia tiene sentido cuando se analiza lo que realmente implica. Los datos cifrados son un problema de recuperación. Los datos robados constituyen un problema legal, regulatorio y reputacional, que puede implicar notificaciones de brechas de seguridad, investigaciones por parte de las autoridades y litigios que se prolongan mucho después de que sus sistemas vuelvan a estar operativos.

Las buenas copias de seguridad siguen siendo la base fundamental. Si sus sistemas pueden restaurarse de forma limpia, elimina la ventaja más inmediata del atacante, lo que explica por qué la tasa de no pago se encuentra en un nivel récord.

El problema es que los actores de ransomware más sofisticados lo saben. Un patrón común es que no solo cifran los sistemas de producción y desaparecen. Cuando es posible, pasan tiempo dentro del entorno, mapeando cómo funcionan las copias de seguridad y dónde se almacenan, y analizando qué conjuntos de datos críticos son indispensables para el funcionamiento de la organización. Después, antes de activar el cifrado, atacan las copias de seguridad, cifrándolas o eliminándolas específicamente para eliminar la vía de recuperación más sencilla. Ese es el momento en que un incidente de ransomware se convierte en una crisis de continuidad del negocio y en un problema de seguridad.

Y aunque las copias de seguridad permanezcan intactas, no pueden revertir la exfiltración de datos. Una vez que los datos han salido del entorno, están fuera de control. El tiempo de inactividad operativa termina cuando los sistemas se restauran. La exposición no.

Según la experiencia de DriveSavers Data Recovery en miles de casos, la recuperación de datos empresariales suele surgir en tres situaciones que no reciben suficiente atención en la mayoría de las conversaciones sobre planificación frente al ransomware.

DriveSavers trabaja con organizaciones en estas tres situaciones, recuperando datos críticos inaccesibles cuando las copias de seguridad han desaparecido, están incompletas o cuando el descifrado no logró restaurar completamente la información.

Aunque el 86 % de las empresas ya puede negarse a pagar rescates, la pregunta clave sigue siendo: ¿está su organización realmente preparada para resistir o simplemente espera que todo salga bien?

Como mínimo, esto implica tres aspectos:

1

Copias de seguridad probadas y almacenadas fuera de las instalaciones, aisladas del entorno de producción y verificadas regularmente, no simplemente asumidas como funcionales.

2

Un plan de respuesta ante incidentes que contemple la doble extorsión, no solo el cifrado, con protocolos legales y de comunicación preparados para escenarios de exposición de datos.

3

Una visión clara de sus opciones de recuperación de datos cuando las copias de seguridad son parciales, están desactualizadas o han desaparecido.

Las tácticas de ransomware seguirán evolucionando. El intervalo entre el acceso inicial y la exfiltración de datos es cada vez más corto. Las organizaciones que salen indemnes de estos incidentes son aquellas que han tratado la recuperación como una capacidad desarrollada con antelación, y no como algo que tuvieron que resolver bajo presión.

Si está revisando su plan de respuesta frente al ransomware y desea comprender dónde encajan los servicios profesionales de recuperación de datos, póngase en contacto con DriveSavers en el +1 (888) 440-2404.

Sources

Informe de Reclamaciones Cibernéticas 2026 de Coalition: https://www.coalitioninc.com/claims-report/2026

Tendencias de riesgos cibernéticos 2025 de Allianz Commercial: https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html