Varför kraven vid ransomware-attacker ökar trots att färre företag betalar

Kraven vid ransomware-attacker ökade med 47 % förra året. Ändå vägrade ett rekordstort antal organisationer att betala. Man skulle kunna tro att dessa två trender skulle pressa ned kostnaderna. Det har de inte gjort.

Att förstå varför är avgörande – särskilt om din incidenthanteringsplan börjar och slutar med säkerhetskopior.

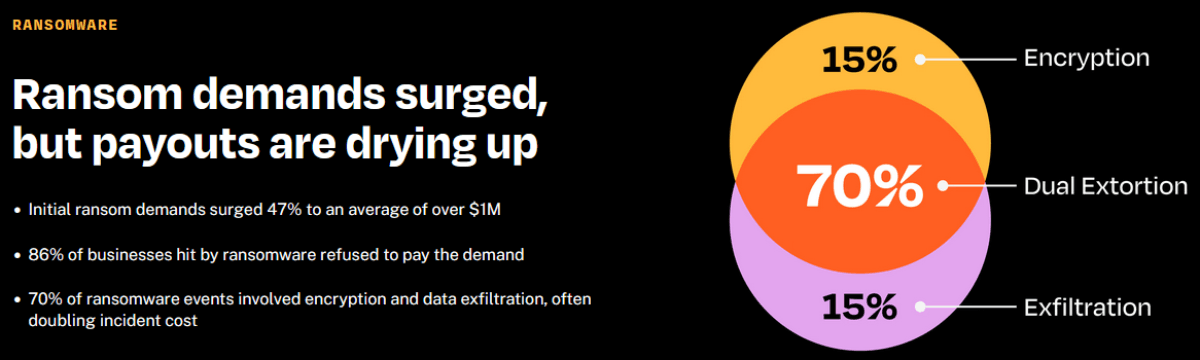

Coalitions Cyber Claims Report 2026 bygger på verkliga skadeuppgifter från fler än 100 000 försäkringstagare. Rapporten visar att de initiala lösensummekraven under 2025 i genomsnitt översteg 1 miljon dollar, samtidigt som 86 % av de drabbade företagen vägrade att betala. Det är verkligen goda nyheter. Bättre säkerhetskopior, testade incidenthanteringsplaner och erfarna förhandlare har gett organisationer ett förhandlingsutrymme som de inte hade för fem år sedan.

Trots det är ransomware-incidenter fortfarande den dyraste typen av cyberkrav för Coalition-försäkrade, med en genomsnittlig kostnad på 302 000 dollar per incident för den vanligaste attackvarianten. Att vägra betala innebär inte att man kommer undan utan konsekvenser. Det betyder bara att kostnaderna uppstår någon annanstans.

Den gamla ransomware-handboken var enkel. Angripare låste dina filer, du återställde från säkerhetskopia, vägrade betala och gick vidare. Det händer fortfarande. Men det är inte längre huvudnumret.

År 2025 involverade 70 % av ransomwarekraven i Coalitions data både kryptering och datastöld. Branschen kallar detta dubbel utpressning. Angripare låser inte bara dina data – de stjäl dem först och hotar sedan att offentliggöra dem.

Allianz Commercial såg en liknande förändring i sina skadeuppgifter. Under första halvåret 2025 avsåg 40 % av värdet av stora cyberkrav dataexfiltration, jämfört med 25 % för hela 2024. Dessa incidenter kostade mer än dubbelt så mycket som fall utan datastöld.

Den skillnaden är logisk när man tänker på vad som faktiskt ingår. Krypterade data är ett återställningsproblem. Stulna data är ett juridiskt, regulatoriskt och reputationsmässigt problem, som kan innebära anmälningar om personuppgiftsincidenter, tillsynsutredningar och rättsprocesser som pågår långt efter att systemen är i drift igen.

Bra säkerhetskopior är fortfarande grunden. Om dina system kan återställas på ett rent sätt tar du bort angriparens mest omedelbara påtryckningsmedel, vilket förklarar varför andelen som vägrar betala ligger på en rekordhög nivå.

Utmaningen är att sofistikerade ransomware-aktörer känner till detta. Ett vanligt mönster är att de inte bara krypterar produktionssystemen och försvinner. När det är möjligt tillbringar de tid i miljön med att kartlägga hur säkerhetskopior körs och var de lagras, samt analysera vilka kritiska datamängder organisationen inte kan fungera utan. Därefter, innan krypteringen aktiveras, riktar de in sig på säkerhetskopiorna genom att kryptera eller radera dem för att eliminera den enkla återställningsvägen. Det är i detta skede som en ransomware-incident utvecklas till en kris för verksamhetens kontinuitet och ett säkerhetsproblem.

Och även om säkerhetskopiorna förblir intakta kan de inte ångra dataexfiltrationen. När data väl har lämnat miljön är de utom kontroll. Den operativa nedtiden upphör när systemen har återställts. Exponeringen gör det inte.

Utifrån DriveSavers Data Recoverys erfarenhet från tusentals återställningar uppstår enterprise-dataåterställning vanligtvis i tre situationer som inte får tillräcklig uppmärksamhet i de flesta diskussioner om ransomware-planering.

DriveSavers samarbetar med organisationer i alla dessa tre situationer och återställer kritiska, otillgängliga data när säkerhetskopior saknas, är ofullständiga eller när dekrypteringen inte har slutfört återställningen.

Även om 86 % av företagen nu kan vägra att betala lösensummor, kvarstår den avgörande frågan: Är din organisation verkligen förberedd på att stå emot, eller hoppas ni bara på det bästa?

Som ett minimum innebär detta tre saker:

1

Testade säkerhetskopior som lagras utanför verksamheten, isolerade från produktionsmiljön och regelbundet verifierade, inte bara antagna att fungera.

2

En incidenthanteringsplan som omfattar dubbel utpressning, inte bara kryptering, med juridiska och kommunikativa protokoll redo för scenarier där data exponeras.

3

En tydlig bild av dina alternativ för dataåterställning när säkerhetskopior är partiella, föråldrade eller saknas.

Ransomware-taktiker kommer att fortsätta utvecklas. Tidsfönstret mellan initial åtkomst och dataexfiltration blir allt kortare. De organisationer som klarar sig oskadda genom dessa incidenter är de som har behandlat återställning som en förmåga som byggts upp i förväg, inte som något som måste lösas under press.

Om du ser över din responsplan för ransomware och vill förstå var professionella dataåterställningstjänster passar in, kontakta DriveSavers på +1 (888) 440-2404.

Sources

Coalitions cyberkravsrapport 2026: https://www.coalitioninc.com/claims-report/2026

Cyberrisktrender 2025 från Allianz Commercial: https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html