Studium przypadku: odzyskiwanie SQL Servera i bazy danych po ataku ransomware

Atak ransomware był wymierzony w repozytorium kopii zapasowych kancelarii, przechowywane na urządzeniu Thecus NAS z 12 TB iSCSI LUN sformatowanym w systemie plików ReFS. Trzy pliki kopii zapasowych Veeam zostały poważnie uszkodzone, w tym jeden zawierający 20 kluczowych migawek potrzebnych do odtworzenia bazy danych SQL Server. Dodatkowo uszkodzeniu uległo 18 plików wirtualnych dysków (VMDK) znajdujących się w tych kopiach zapasowych. Pliki kopii zapasowych Veeam zostały usunięte z NAS, co jest powszechną taktyką w atakach ransomware.

DriveSavers Data Recovery rozpoczęło od zdalnej oceny w tym samym dniu, po której nastąpiła zatwierdzona wycena usługi priorytetowej. Inżynierowie przeprowadzili wieloetapowy proces odzyskiwania, dostosowany do specyficznych wyzwań związanych z uszkodzonymi kopiami zapasowymi SQL Server i strukturami systemu plików ReFS.

Pierwszy etap obejmował dogłębną analizę metadanych ReFS w celu zidentyfikowania i odbudowania usuniętych plików kopii zapasowych Veeam. Inżynierowie ds. odzyskiwania danych z DriveSavers opracowali specjalistyczne algorytmy w celu usunięcia luk w danych spowodowanych częściowym nadpisaniem. W rezultacie udało się przywrócić dwa pliki VBK z 98% integralnością, zachowując kluczowe punkty przywracania dla SQL Server i ekstrakcji danych z maszyn wirtualnych.

Następny etap skupił się na naprawie bazy danych SQL Server. Główne pliki bazy danych SQL Server (MDF i LDF) były poważnie uszkodzone, uniemożliwiając normalne przywrócenie. Inżynierowie odizolowali bazy danych, przeprowadzili testy integralności i użyli specjalnie opracowanych narzędzi do naprawy SQL w celu odbudowy brakujących segmentów. Ostateczne przywrócenie bazy danych osiągnęło 99% skuteczności, a utrata danych dotyczyła jedynie kilku niekrytycznych wierszy. DriveSavers dostarczył klientowi w pełni montowalną bazę danych.

Ostatni etap polegał na wyodrębnieniu i przywróceniu danych maszyn wirtualnych zapisanych w plikach VMDK. Inżynierowie DriveSavers starannie odtworzyli systemy plików VMDK z naprawionych kopii zapasowych VBK, odzyskując średnio 98% danych maszyn wirtualnych potrzebnych do odtworzenia kluczowych systemów biznesowych.

Nasz klient stanął w obliczu bezprecedensowej utraty danych, co postawiło go w krytycznej sytuacji. To złożone odzyskiwanie wymagało wieloaspektowego podejścia, zmuszając nasz zespół do innowacji i eksplorowania nieznanych obszarów. Pomyślny wynik nie tylko uratował bezcenne dane, ale także wzmocnił nasze zaangażowanie w zapewnianie niezrównanego wsparcia i dostarczanie wyjątkowych rezultatów naszym klientom.

–Shane Denyer, Programista ds. odzyskiwania danych

Cały proces odzyskiwania danych został przeprowadzony zdalnie przy użyciu wysoce bezpiecznej procedury zaprojektowanej w celu ochrony wrażliwych danych klienta. DriveSavers Data Recovery ustanowiło połączenie szyfrowane 256-bitowym AES z protokołami TLS i wielopoziomowym uwierzytelnianiem hasłem, aby zapewnić maksymalną ochronę danych przez cały czas trwania projektu.

Wszystkie dane pozostały w siedzibie klienta podczas odzyskiwania, co zapewniło pełną zgodność z prawnymi standardami poufności i obowiązkami regulacyjnymi.

Odzyskiwanie SQL Servera i bazy danych zakończyło się dużym sukcesem. Dwa pliki kopii zapasowej Veeam zostały przywrócone z integralnością na poziomie 98%, w tym krytyczne migawki niezbędne do dalszego odzyskiwania systemu. Bazy danych SQL Server zostały odzyskane z integralnością na poziomie 99%, a dane maszyn wirtualnych zostały przywrócone ze średnią integralnością 98%.

To studium przypadku podkreśla wiedzę i doświadczenie DriveSavers Data Recovery w zakresie odzyskiwania SQL Servera i przywracania baz danych po bardzo złożonym ataku ransomware. Pomyślne odzyskanie baz danych SQL Server kancelarii prawnej, kopii zapasowych Veeam oraz danych maszyn wirtualnych pokazuje zdolność firmy do radzenia sobie z wielowarstwową korupcją danych w skrajnych warunkach.

W branżach takich jak usługi prawne, gdzie integralność i poufność danych są kluczowe, współpraca ze sprawdzonym dostawcą usług odzyskiwania danych może zadecydować o pełnym przywróceniu działania lub katastrofalnej utracie danych.

Jeśli Twoja organizacja potrzebuje specjalistycznego odzyskiwania SQL Servera lub odzyskiwania danych po ataku ransomware, skontaktuj się z DriveSavers Data Recovery już dziś, aby uzyskać natychmiastową pomoc.

*Standardowy czas realizacji usługi w DriveSavers to 1–2 dni robocze, opcja Ekonomiczna zajmuje 5–7 dni roboczych, a usługa Priorytetowa dostępna jest 24/7 – w wyjątkowych przypadkach czas może się wydłużyć za zgodą klienta.

Dlaczego kancelarie prawne są często celem ataków ransomware

Kancelarie prawne są często głównym celem ataków ransomware ze względu na przetwarzanie bardzo wrażliwych danych. Poufne akta klientów, strategie prawne, własność intelektualna i uprzywilejowana korespondencja sprawiają, że organizacje prawnicze są atrakcyjne dla cyberprzestępców poszukujących wysokich okupów.

Zarówno ryzyko utraty reputacji, jak i konsekwencji regulacyjnych zwiększa presję na zapłatę okupu, co sprawia, że dla kancelarii prawnych kluczowe jest posiadanie silnych strategii ochrony danych oraz dostępu do niezawodnych usług odzyskiwania.

Strategie zapobiegawcze w zakresie ochrony SQL Servera i kopii zapasowych

Chociaż DriveSavers Data Recovery z powodzeniem odzyskało krytyczne dane kancelarii prawnej, incydenty z ransomware podkreślają znaczenie proaktywnych strategii ochrony danych. Wdrożenie środków zapobiegawczych może zmniejszyć ryzyko utraty danych i ułatwić proces odzyskiwania.

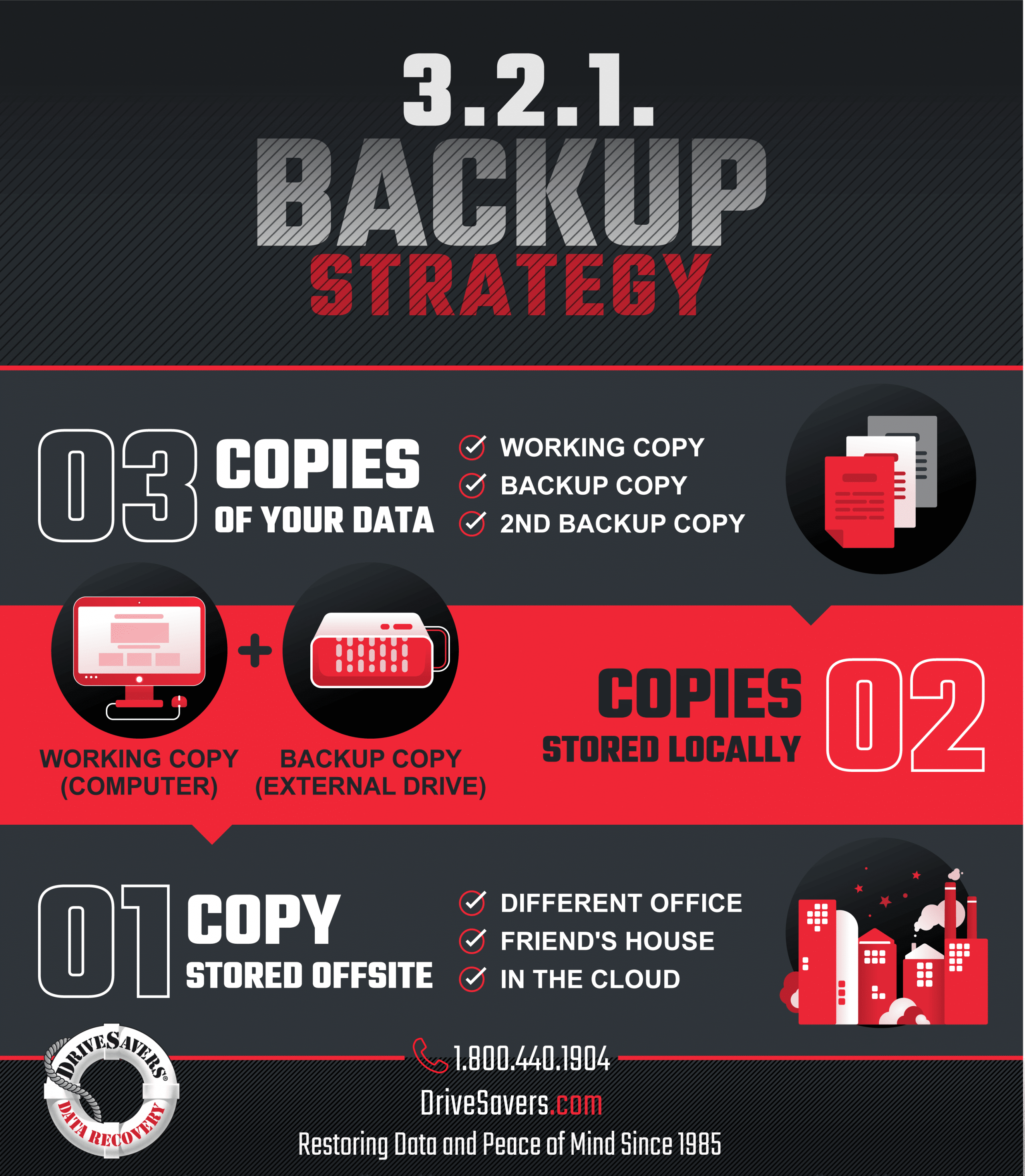

Utrzymywanie niezmiennych kopii zapasowych może pomóc zapobiec modyfikowaniu lub usuwaniu przechowywanych danych przez ransomware, zapewniając niezawodny punkt przywracania w razie ataku. Szeroko zalecana strategia kopii zapasowych 3-2-1 — trzy kopie danych, przechowywane na dwóch różnych typach nośników, z jedną kopią przechowywaną poza siedzibą — zapewnia dodatkową ochronę dzięki redundancji.

Kopie zapasowe odseparowane fizycznie od sieci (air-gapped), które izolują dane od dostępu sieciowego, mogą zapewnić dodatkową ochronę przed atakami zdalnymi. Regularne testowanie integralności kopii zapasowych jest równie istotne, ponieważ gwarantuje, że przechowywane dane można skutecznie przywrócić w razie potrzeby. Wzmocnienie zabezpieczeń punktów końcowych oraz korzystanie z narzędzi do wykrywania zagrożeń opartych na analizie zachowań może również pomóc w identyfikacji aktywności ransomware, zanim spowoduje ona rozległe szkody.

Integrując te strategie, organizacje mogą wzmocnić odporność swoich danych i zmniejszyć ryzyko długotrwałych przestojów podczas ataku ransomware.