Dlaczego żądania okupu w atakach ransomware rosną, mimo że coraz mniej firm płaci

Żądania okupu w atakach ransomware wzrosły w ubiegłym roku o 47%. Mimo to rekordowa liczba organizacji odmówiła zapłaty. Można by sądzić, że te dwa trendy obniżą koszty. Tak się jednak nie stało.

Zrozumienie, dlaczego tak się dzieje, ma kluczowe znaczenie — zwłaszcza jeśli Twój plan reagowania na incydenty zaczyna się i kończy na kopiach zapasowych.

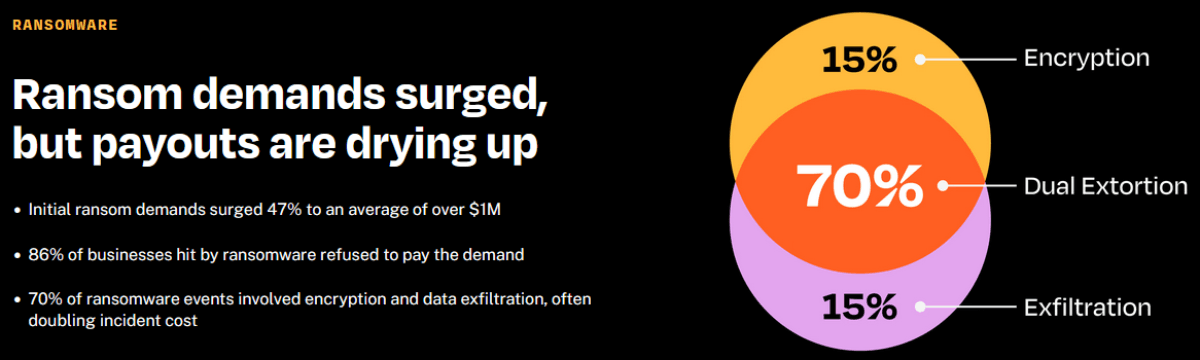

Raport Coalition 2026 Cyber Claims Report opiera się na rzeczywistych danych dotyczących roszczeń od ponad 100 000 ubezpieczonych podmiotów. Wykazał on, że w tej społeczności początkowe żądania okupu w 2025 roku wynosiły średnio ponad 1 milion dolarów, podczas gdy 86% zaatakowanych firm odmówiło zapłaty. To naprawdę dobra wiadomość. Lepsze kopie zapasowe, przetestowane plany reagowania na incydenty oraz doświadczeni negocjatorzy dały organizacjom przewagę, której nie miały jeszcze pięć lat temu.

Mimo to incydenty ransomware pozostają najdroższym rodzajem roszczeń cybernetycznych wśród ubezpieczonych Coalition, ze średnim kosztem 302 000 dolarów za incydent w przypadku najczęstszej odmiany ataku. Odmowa zapłaty nie oznacza wyjścia z sytuacji bez strat. Oznacza jedynie, że koszty pojawiają się w innym miejscu.

Dawny schemat działania ransomware był prosty. Atakujący blokowali pliki, przywracało się dane z kopii zapasowej, odmawiało zapłaty i szło dalej. To nadal się zdarza. Ale nie jest to już główny problem.

W 2025 roku 70% roszczeń związanych z ransomware w danych Coalition obejmowało zarówno szyfrowanie, jak i kradzież danych. Branża określa to jako podwójne wymuszenie. Atakujący nie tylko blokują dane – najpierw je kradną, a następnie grożą ich ujawnieniem.

Allianz Commercial odnotował podobną zmianę w swoich danych dotyczących roszczeń. W pierwszej połowie 2025 roku 40% wartości dużych roszczeń cybernetycznych dotyczyło eksfiltracji danych, w porównaniu do 25% w całym 2024 roku. Incydenty te kosztowały ponad dwukrotnie więcej niż przypadki bez kradzieży danych.

Ta różnica jest zrozumiała, gdy weźmie się pod uwagę, co to naprawdę oznacza. Zaszyfrowane dane to problem związany z odzyskiwaniem. Skradzione dane to problem prawny, regulacyjny i wizerunkowy, który może oznaczać obowiązek zgłoszenia naruszenia danych, postępowania organów nadzorczych oraz spory sądowe trwające długo po przywróceniu systemów do działania.

Dobre kopie zapasowe nadal stanowią fundament. Jeśli systemy można przywrócić w czysty sposób, odbieracie atakującym ich najważniejszą dźwignię nacisku, co wyjaśnia, dlaczego odsetek odmów zapłaty osiągnął rekordowy poziom.

Problem polega na tym, że zaawansowani cyberprzestępcy wykorzystujący ransomware doskonale o tym wiedzą. Często nie ograniczają się oni jedynie do zaszyfrowania systemów produkcyjnych i zniknięcia. Gdy jest to możliwe, spędzają czas w środowisku ofiary, mapując sposób działania kopii zapasowych oraz miejsca ich przechowywania, a także analizując, które zestawy krytycznych danych są niezbędne do funkcjonowania organizacji. Następnie, przed uruchomieniem szyfrowania, atakują kopie zapasowe, szyfrując je lub usuwając, aby wyeliminować łatwą ścieżkę odzyskiwania danych. W tym momencie incydent ransomware staje się kryzysem ciągłości działania i poważnym problemem bezpieczeństwa.

Nawet jeśli kopie zapasowe pozostaną nienaruszone, nie są w stanie cofnąć eksfiltracji danych. Gdy dane opuszczą środowisko, znajdują się już poza kontrolą. Przestój operacyjny kończy się wraz z przywróceniem systemów. Ekspozycja jednak pozostaje.

Z doświadczenia DriveSavers Data Recovery, obejmującego tysiące realizacji, wynika, że odzyskiwanie danych dla przedsiębiorstw pojawia się zazwyczaj w trzech sytuacjach, którym w większości rozmów o planowaniu na wypadek ransomware poświęca się zbyt mało uwagi.

DriveSavers współpracuje z organizacjami we wszystkich trzech tych sytuacjach, odzyskując krytyczne, niedostępne dane, gdy kopie zapasowe zostały utracone, są niekompletne lub gdy deszyfrowanie nie doprowadziło do pełnego odzyskania danych.

Chociaż 86% firm jest obecnie w stanie odmówić zapłaty okupu, kluczowe pytanie pozostaje: czy Twoja organizacja jest naprawdę przygotowana, aby stawić opór, czy jedynie liczy na szczęśliwy obrót wydarzeń?

Co najmniej oznacza to trzy rzeczy:

1

Przetestowane kopie zapasowe przechowywane poza siedzibą, odizolowane od środowiska produkcyjnego i regularnie weryfikowane, a nie jedynie uznawane za działające.

2

Plan reagowania na incydenty, który uwzględnia podwójne wymuszenie, a nie tylko szyfrowanie, z przygotowanymi procedurami prawnymi i komunikacyjnymi na wypadek ujawnienia danych.

3

Jasny obraz dostępnych opcji odzyskiwania danych, gdy kopie zapasowe są niepełne, nieaktualne lub nie istnieją.

Taktyki ransomware będą nadal ewoluować. Okno czasowe między początkowym dostępem a eksfiltracją danych staje się coraz krótsze. Organizacje, które wychodzą z tych incydentów bez większych strat, to te, które potraktowały odzyskiwanie danych jako zdolność zbudowaną z wyprzedzeniem, a nie jako coś, co trzeba było opracować pod presją.

Jeśli opracowują Państwo plan reagowania na ransomware i chcą zrozumieć, gdzie w tym procesie mieszczą się profesjonalne usługi odzyskiwania danych, prosimy o kontakt z DriveSavers pod numerem +1 (888) 440-2404.

Sources

Raport Coalition dotyczący roszczeń cybernetycznych za 2026 rok: https://www.coalitioninc.com/claims-report/2026

Trendy ryzyk cybernetycznych 2025 Allianz Commercial: https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html