Warum Ransomware-Forderungen steigen, obwohl weniger Unternehmen zahlen

Die Ransomware-Forderungen sind im vergangenen Jahr um 47 % gestiegen. Dennoch hat sich eine Rekordzahl von Organisationen geweigert zu zahlen. Man könnte meinen, diese beiden Trends würden die Kosten senken. Das ist nicht der Fall.

Zu verstehen, warum, ist entscheidend – insbesondere wenn Ihr Incident-Response-Plan ausschließlich auf Backups basiert.

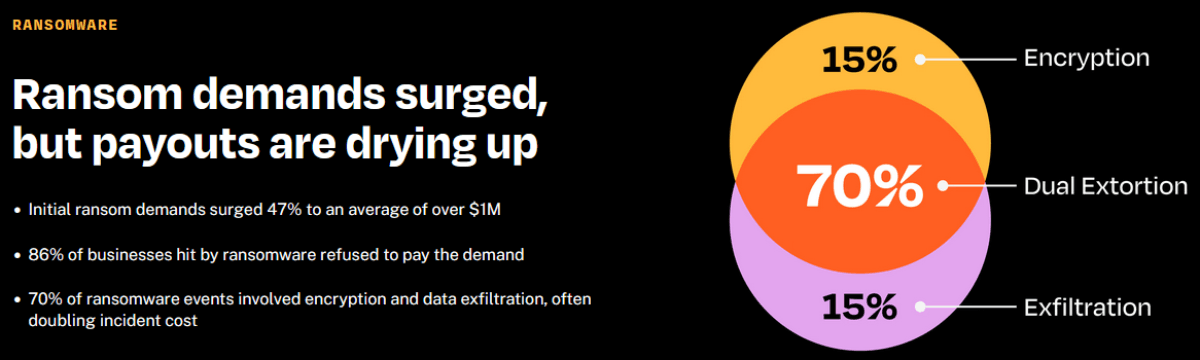

Der Cyber-Schadenbericht 2026 von Coalition basiert auf realen Schadensdaten von mehr als 100.000 Versicherungsnehmern. Er zeigt, dass die anfänglichen Lösegeldforderungen im Jahr 2025 durchschnittlich über 1 Million US-Dollar lagen, während 86 % der betroffenen Unternehmen die Zahlung verweigerten. Das sind tatsächlich gute Nachrichten. Bessere Backups, getestete Incident-Response-Pläne und erfahrene Verhandlungsführer haben Organisationen einen Handlungsspielraum verschafft, den sie vor fünf Jahren noch nicht hatten.

Dennoch zählen Ransomware-Vorfälle weiterhin zu den kostspieligsten Arten von Cyber-Schäden für die bei Coalition Versicherten und verursachen bei der häufigsten Angriffsvariante durchschnittliche Kosten von 302.000 US-Dollar pro Vorfall. Die Zahlung zu verweigern bedeutet nicht, unbeschadet davonzukommen. Es bedeutet lediglich, dass die Kosten an anderer Stelle entstehen.

Das frühere Ransomware-Vorgehen war unkompliziert. Angreifer sperren Ihre Dateien, Sie stellen sie aus einem Backup wieder her, lehnen die Zahlung ab und machen weiter. Das passiert noch immer. Aber es ist nicht mehr das Hauptproblem.

Im Jahr 2025 umfassten 70 % der Ransomware-Schadensfälle in den Daten von Coalition sowohl Verschlüsselung als auch Datendiebstahl. In der Branche wird dies als doppelte Erpressung bezeichnet. Angreifer sperren Ihre Daten nicht nur – sie stehlen sie zuerst und drohen anschließend, sie zu veröffentlichen.

Allianz Commercial verzeichnete in seinen Schadensdaten eine ähnliche Entwicklung. Im ersten Halbjahr 2025 entfielen 40 % des Wertes großer Cyber-Schäden auf Fälle mit Datenexfiltration, gegenüber 25 % im gesamten Jahr 2024. Diese Vorfälle verursachten mehr als doppelt so hohe Kosten wie Fälle ohne Datendiebstahl.

Diese Differenz wird verständlich, wenn man betrachtet, was tatsächlich damit verbunden ist. Verschlüsselte Daten sind ein Wiederherstellungsproblem. Gestohlene Daten sind ein rechtliches, regulatorisches und reputationsbezogenes Problem – mit möglichen Meldepflichten bei Datenschutzverletzungen, behördlichen Untersuchungen und Rechtsstreitigkeiten, die noch lange andauern, nachdem Ihre Systeme wieder betriebsbereit sind.

Gute Backups bilden weiterhin das Fundament. Wenn Ihre Systeme sauber wiederhergestellt werden können, nehmen Sie den Angreifern ihr unmittelbarstes Druckmittel, weshalb die Nichtzahlungsrate ein Rekordhoch erreicht hat.

Der Haken ist, dass hochentwickelte Ransomware-Akteure dies wissen. Ein typisches Muster besteht darin, dass sie nicht einfach die Produktionssysteme verschlüsseln und verschwinden. Wenn möglich, verbringen sie Zeit in der Umgebung, kartieren, wie Backups ausgeführt werden und wo sie gespeichert sind, und analysieren, welche kritischen Datensätze für den Betrieb der Organisation unverzichtbar sind. Anschließend greifen sie, noch bevor sie die Verschlüsselung auslösen, gezielt die Backups an, indem sie diese verschlüsseln oder löschen, um den einfachen Wiederherstellungsweg zu eliminieren. In diesem Moment wird ein Ransomware-Vorfall zu einer Krise der Geschäftskontinuität und zu einem Sicherheitsproblem.

Und selbst wenn die Backups unversehrt bleiben, können sie eine Datenexfiltration nicht rückgängig machen. Sobald die Daten die Umgebung verlassen haben, sind sie außer Kontrolle. Die betrieblichen Ausfallzeiten enden, wenn die Systeme wiederhergestellt sind. Die Gefährdung jedoch bleibt bestehen.

Nach der Erfahrung von DriveSavers Data Recovery aus Tausenden von Wiederherstellungen wird Enterprise-Datenwiederherstellung meist in drei Situationen relevant, die in den meisten Gesprächen zur Ransomware-Planung nicht ausreichend berücksichtigt werden.

DriveSavers arbeitet mit Organisationen in allen drei dieser Situationen zusammen und stellt kritische, unzugängliche Daten wieder her, wenn Backups fehlen, unvollständig sind oder wenn die Entschlüsselung die Wiederherstellung nicht vollständig abgeschlossen hat.

Obwohl mittlerweile 86 % der Unternehmen in der Lage sind, Lösegeldzahlungen zu verweigern, bleibt die entscheidende Frage: Ist Ihre Organisation wirklich darauf vorbereitet, Widerstand zu leisten, oder hoffen Sie lediglich auf das Beste?

Mindestens bedeutet das drei Dinge:

1

Getestete, extern gespeicherte Backups, die von der Produktionsumgebung isoliert und regelmäßig überprüft werden, anstatt lediglich als funktionsfähig angenommen zu werden.

2

Ein Incident-Response-Plan, der doppelte Erpressung berücksichtigt und nicht nur die Verschlüsselung, mit rechtlichen und kommunikativen Protokollen, die für Szenarien einer Datenoffenlegung vorbereitet sind.

3

Ein klares Verständnis Ihrer Optionen zur Datenwiederherstellung, wenn Backups unvollständig, veraltet oder nicht mehr vorhanden sind.

Die Taktiken von Ransomware werden sich weiterhin weiterentwickeln. Das Zeitfenster zwischen dem ersten Zugriff und der Datenexfiltration wird immer kürzer. Organisationen, die solche Vorfälle unbeschadet überstehen, sind diejenigen, die die Wiederherstellung als eine im Voraus aufgebaute Fähigkeit betrachtet haben und nicht als etwas, das erst unter Druck entwickelt werden muss.

Wenn Sie Ihren Reaktionsplan für Ransomware überdenken und verstehen möchten, welche Rolle professionelle Datenwiederherstellungsdienste dabei spielen, kontaktieren Sie DriveSavers unter +1 (888) 440-2404.

Sources

Coalition Cyber-Schadenbericht 2026: https://www.coalitioninc.com/claims-report/2026

Allianz Commercial Cyberrisiko-Trends 2025: https://commercial.allianz.com/news-and-insights/news/cyber-risk-trends-2025.html