Lorsqu'il s'agit de votre disque dur externe ou de votre disque dur à état solide (SSD), les problèmes de déconnexion constante peuvent être tout aussi ennuyeux, en particulier lorsque vous essayez d'accéder à des données importantes.

Don’t Get Caught by Phishing or Other Email Attacks

A lot of smart people are fooled every day by something that looks genuine, but isn’t! Phishing and malware attacks are designed to take something important from you and profit from the theft. This type of attack is directed at individuals and businesses alike.

Remember the big 2013 Target breach? This actually occurred when an employee of a small HVAC company opened a malware-laced phishing email, allowing the HVAC company’s system to be hacked. It just so happened that this particular company was contracted with one of the Target stores and had remote access for maintenance purposes. This allowed the hackers who accessed the little guy to jump right into the big guy’s system and gather more than 40 million debit and credit card numbers from Target’s point of sale (POS) system. But the initial target was the small HVAC company.

Qu'est-ce que l'hameçonnage ?

Se protéger des pirates informatiques devrait Soyez simple : N'ouvrez pas les courriels d'inconnus. Méfiez-vous des liens ou des pièces jointes provenant de sources inconnues.

Voici le problème : le pirate qui s'apprête à vous envoyer un message veut vous faire croire que tout va bien et que tout est normal. Il veut que vous lui fassiez confiance. Il se déguise donc de manière à ce que vous lui fassiez confiance.

The ruse normally starts with an email that looks like it comes from someone you know or from a familiar company. It may even be sent directly from a friend’s email address that has been hacked or even spoofed to appear that it’s from your own address. Inside the message are links that look normal, but are actually a direct line to disaster.

They usually offer something of value in return for clicking their link, which will lead to a page disguised as a familiar website, such as Paypal, Google or even your bank. From here, you are tricked into providing valuable information:

- Informations sur la carte de crédit

- Informations sur le compte bancaire

- Informations sur le login et le mot de passe

- Tout autre élément susceptible d'être utile

Parfois, le courriel de phishing envoyé a pour but de vous prendre au dépourvu et de vous effrayer pour que vous cliquiez sur un lien. Un exemple courant est un courriel indiquant qu'un prédateur d'enfants s'est installé dans votre quartier. L'objectif final est cependant le même.

Il se peut que vous ne vous rendiez compte de ce type d'attaque que quelques heures, quelques jours, voire quelques semaines plus tard. À ce moment-là, il peut être trop tard pour prendre des contre-mesures efficaces.

What is Malware?

Like phishing scams, malware (short for logiciel malveillant) sont souvent envoyées à votre adresse électronique sous la forme d'un message provenant d'une entreprise, d'un collègue ou d'un ami de confiance. Elles comportent parfois des liens dans le corps du message et parfois des pièces jointes que vous devez ouvrir ou télécharger.

If you click the link or open the attachment, this action will open up your computer and its contents to a stranger. The thief may work silently in the background, stealing files and data without your knowledge. Or the attachment you open may download a remote access tool (RAT) that allows the perpetrator complete control of your computer. Sometimes, infiltrators will plant ransomwareun bogue qui crypte l'ensemble du disque. Les criminels exigent ensuite le paiement d'une rançon pour vous permettre d'accéder à vos propres fichiers !

La situation s'aggrave

Other information that could be taken include your address book, which the thieves will use to contact your friends (posing as you) and then infiltrate their systems in order to perpetuate the cycle of thievery.

Il s'agit d'un scénario presque sans fin, à moins que vous ne vous protégiez d'abord avec un logiciel de sécurité adéquat et quelques mesures défensives de bon sens.

Global Impact, Personal Loss

According to a Canadian government report, about 156 million phishing attempts are made every day around the world.

Only about 10 percent of the total (16 million) make it through computer security measures to the end user’s inbox. About half of the recipients (8 million) wind up opening the email and about 10 percent (800,000) of them will click on the link.

Eventually, about 80,000 (on average) will wind up unwittingly sharing personal or company data, giving the criminals access to private and valuable information.

Here’s a link to a cool graphic that explains how it works.

Protégez-vous

At the very least, install commercial anti-virus and anti-spam software and keep it current. Have these types of software installed on every computer you use. You should also use robust Internet security, starting with a strong firewall.

Le Institut AV-TESTun organisme de test indépendant pour la sécurité informatique, fait un excellent travail en ventilant ses conclusions en fonction des besoins (entreprise, utilisateur privé, Mac, Windows, appareils mobiles, etc.)

Toujours mettre à jour et toujours appliquer les correctifs. Au fur et à mesure que les éditeurs de logiciels détectent des vulnérabilités dans leurs produits, des mises à jour et des correctifs sont développés et distribués. Il s'agit probablement de la mesure de sécurité la plus simple que vous puissiez prendre : il suffit d'activer les mises à jour automatiques.

Mais même le meilleur logiciel de sécurité ne vous protégera pas des répercussions de toutes les attaques de phishing. La chose la plus importante que vous puissiez faire est de vous informer, ainsi que votre famille et vos employés, sur la manière de reconnaître et d'éviter les attaques de phishing. Voici quelques conseils :

- Liens frauduleux : Passez votre souris sur les liens placés dans les courriels que vous recevez. Vous verrez ainsi l'adresse réelle à laquelle le lien vous renvoie. Si l'adresse réelle de l'hyperlien n'est pas la même que l'adresse affichée dans le courriel, il s'agit probablement d'un message frauduleux ou malveillant. Ne cliquez pas sur le lien. Des sites comme virustotal.com peut vous aider à vérifier les adresses URL suspectes sans vous soumettre à un pirate informatique.

- Trop beau pour être vrai : Vous avez probablement entendu parler de la tristement célèbre Escroquerie au prince nigérianIl s'agit d'une escroquerie dans laquelle l'expéditeur d'un message se fait passer pour un prince nigérian qui a besoin de votre aide pour transférer de l'argent en échange d'une grande partie de cet argent. Si un inconnu vous propose de l'argent en échange d'une action minime de votre part, ou une grosse somme d'argent en échange d'un petit investissement, il y a de fortes chances qu'il s'agisse d'une escroquerie.

- De la part du gouvernement : Les agences gouvernementales prennent rarement, voire jamais, contact par des méthodes électroniques (courriel, texte ou téléphone). L'IRS, par exemple, ne prend contact qu'avec les services postaux américains. Si vous recevez un courriel d'une agence gouvernementale, il s'agit probablement d'une escroquerie. Ne répondez pas au courriel, ne cliquez sur aucun lien et n'ouvrez aucune pièce jointe. Appelez plutôt l'agence et posez des questions sur le message. N'utilisez pas le numéro indiqué dans le courriel ; recherchez plutôt un numéro de téléphone vérifié.

- Le message demande des informations sur le compte : Si votre banque ou votre société de carte de crédit vous contacte, c'est qu'elle possède déjà les informations relatives à votre compte et qu'elle ne vous demandera pas de les lui envoyer. Il s'agit certainement d'une escroquerie. Si vous n'êtes pas sûr, appelez le numéro figurant au dos de votre carte bancaire ou de votre carte de crédit et posez-leur des questions sur le courriel.

Exemple concret

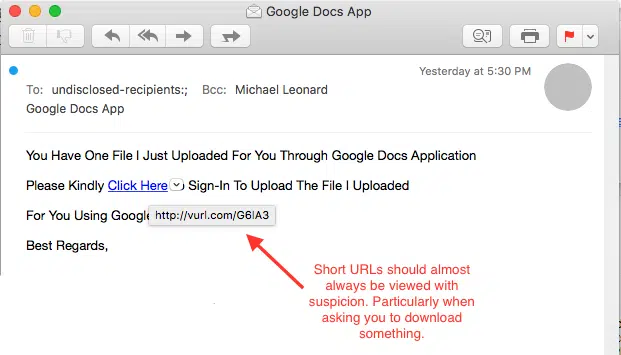

Here’s how DriveSavers IT manager, Chris Rosa, responded to a recent suspicious email inquiry.

The email—sent to our Customer Service group—contained an Internet link which looked like the regular Google Apps interface. However, hovering the cursor over the suspect link revealed an address for a different location that turned out to be a known malicious site.

"Do not attempt to investigate the contents of the message on your own,” Rosa warned. “I checked this URL with a few services like virustotal.com and found that it had a hit as a malicious site.

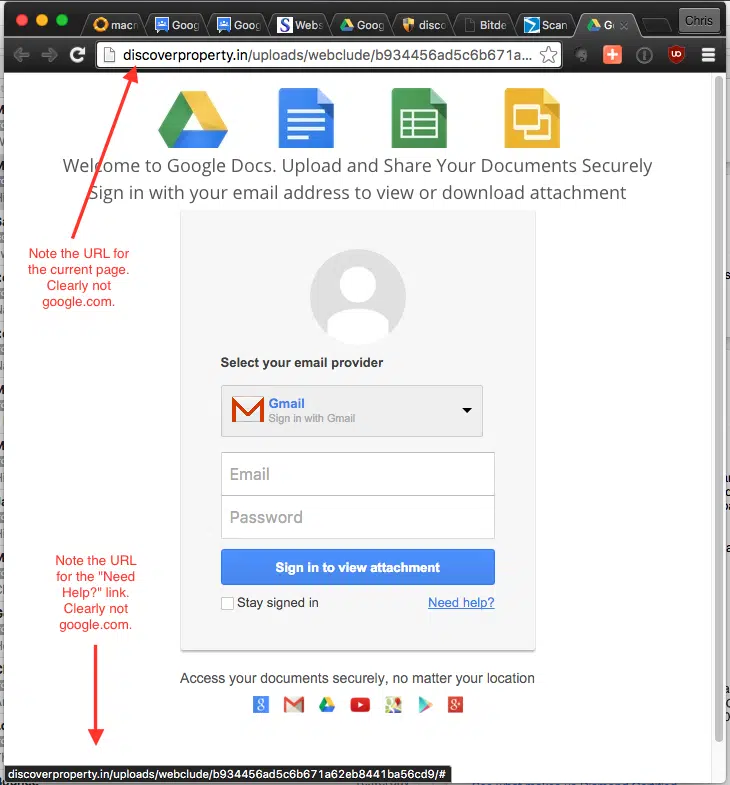

"I investigated further by opening the URL on a secured system. I was directed to the site in the screen capture below—a reasonable copy of a Google Docs login page,” he said. “Note that the URL for the page isn’t google.com, and none of the links on the page lead to a Google owned site.”

En cas de doute sur un courriel que vous recevez, contactez la personne indiquée comme expéditeur pour vérifier directement avec elle avant d'ouvrir les liens contenus dans le courriel. Si l'"expéditeur" n'a pas envoyé le courriel, n'ouvrez absolument aucun lien contenu dans le message et supprimez immédiatement le courriel.

Une autre solution consiste à supprimer le message suspect et à vider la corbeille. Si l'expéditeur est de bonne foi et a besoin de communiquer avec vous, il vous recontactera. Vous perdrez peut-être un peu de temps, mais, espérons-le, pas vos données importantes !

Si vous avez été piégé par un courriel d'hameçonnage, vous pouvez déposer une plainte auprès de la Federal Trade Commission à l'adresse suivante www.ftc.gov/complaint.